Le contrôle d'accès centralisé est une technologie qui transforme la gestion des accès dans les bâtiments modernes. Ce système de contrôle repose sur une gestion centralisée des entrées et sorties, permettant une supervision efficace et sécurisée des accès à différentes zones. Grâce à des solutions telles que le système IP de contrôle d'accès, les entreprises et les particuliers peuvent bénéficier d'une gestion fluide et d'une sécurité accrue.

Qu’est-ce qu’un contrôle d’accès centralisé ?

Définition et principes d’un système IP de contrôle d’accès

Le contrôle d'accès centralisé repose sur l’utilisation d’un système informatique unique qui permet de gérer les entrées et sorties dans un bâtiment. Contrairement aux systèmes classiques, où chaque porte est équipée d'un contrôleur indépendant, un système IP de contrôle d'accès utilise des technologies réseau pour centraliser la gestion de tous les accès. Les informations relatives aux utilisateurs et à leurs droits d’accès sont stockées sur un serveur centralisé, ce qui permet un contrôle en temps réel de l’ensemble des accès, quel que soit le nombre de points d’entrée à gérer.

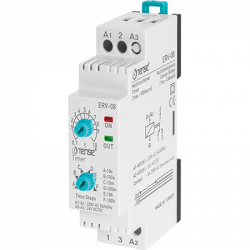

Un système IP pour gestion des accès permet de relier plusieurs dispositifs de contrôle d'accès, comme des lecteurs de cartes, des serrures électroniques ou des dispositifs biométriques, à un réseau informatique commun. Cela offre une plus grande souplesse et permet de gérer de manière centralisée la sécurité sur l’ensemble du site. Ce système offre des options de configuration et de programmation avancées qui ne sont pas possibles avec des systèmes traditionnels non connectés.

Pourquoi choisir une solution centralisée pour la gestion des accès ?

Choisir une solution de contrôle d'accès IP présente de nombreux avantages. Elle permet une gestion beaucoup plus fluide des accès, car toutes les informations nécessaires sont centralisées et accessibles depuis une seule interface. Cela simplifie les tâches administratives, car la modification des droits d'accès ou la mise à jour des informations peut être effectuée en temps réel, et ce, sans avoir à se déplacer à chaque point d'accès.

L’installation de contrôle d'accès centralisé est plus simple et plus rapide que celle des systèmes traditionnels, car elle nécessite moins de câblage et de maintenance. Le système peut être étendu facilement en ajoutant de nouveaux points d'accès au réseau sans nécessiter une révision complète de l'infrastructure. De plus, les systèmes peuvent être intégrés à d'autres solutions de sécurité, comme la vidéosurveillance, pour offrir une sécurité complète et coordonnée

Les avantages des systèmes de contrôle d'accès IP

Fonctionnalités avancées des solutions IP

L’un des plus grands avantages du système IP de contrôle d'accès réside dans ses fonctionnalités avancées. Ces solutions offrent des capacités de gestion à distance, ce qui permet aux administrateurs de contrôler les accès à tout moment, où qu’ils soient. Le contrôle d'accès IP permet également une meilleure gestion des visiteurs. Grâce à des logiciels de gestion des accès dédiés, il est possible de pré-enregistrer les visiteurs et de leur attribuer des codes d’accès temporaires ou de surveiller leur entrée en temps réel.

Applications pratiques dans différents environnements

Les solutions sécurisées de contrôle d'accès basées sur un système centralisé et IP sont particulièrement adaptées à des environnements complexes, tels que les entreprises, les écoles, les hôpitaux ou les complexes résidentiels. Dans un environnement d'entreprise, par exemple, un système IP pour gestion des accès peut permettre de définir des droits d’accès spécifiques en fonction des rôles et des horaires de travail des employés. Cela permet de garantir que seules les personnes autorisées peuvent accéder à des zones sensibles, comme les salles de serveur ou les archives confidentielles.

Les avantages du système de contrôle d'accès IP se retrouvent aussi dans des environnements résidentiels haut de gamme, où la gestion des accès se fait souvent par des technologies avancées telles que la reconnaissance faciale, les cartes à puce ou les empreintes digitales. Dans ces contextes, le système permet une gestion fluide des accès tout en offrant une sécurité maximale.

-240x375h.png)

-250x250h.png)